对于积分换话费的短信我们要谨慎,别再上当受骗了!

对于积分换话费的短信我们要谨慎,别再上当受骗了!

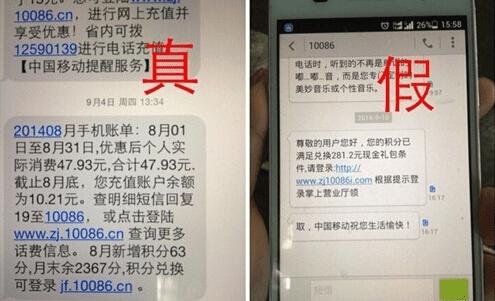

近半年,广州市民几乎都收到过这样的一条来自10086的类似短信:“尊敬的客户:您的话费积分符合兑换498元现金条件,请用手机登录www.10086tct.cc根据提示激活,打开领染中国移动】”。实际上,这是由犯罪团伙开车载着伪基站在闹市兜来兜去发送出来的诈骗短信,不少市民因为轻信,根据提示操作就被黑客盗走网银转走款项。

昨日,广州警方与腾讯公司、电信运营商等宣布联手破获以移动积分兑换为名,利用短信木马植入病毒,盗取事主银行卡存款的系列性诈骗案件。

诈骗金额八成过万元

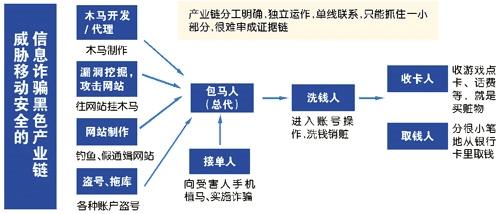

记者在发布会现场了解到,整个积分诈骗黑色产业链上的木马开发、包马、洗钱等分工模式均一一曝光。比如买一个高仿域名只要600元、雇人群发短信每人一周也就支付三四千元。

昨日,手机安全专家陆兆华分析称,该诈骗是基于伪基站、钓鱼网址、木马病毒三个部分组成,极具诱惑性和隐蔽性。

据广州警方介绍,整个产业链包括了伪装域名、制作仿冒网站、制作木马、通过伪基站发送短信、用户上当后窃取用户数据、同伙去银行取钱等多个分工环节。

这种积分诈骗手段在打击中不断升级。例如早期的木马会将用户短信全部拦截,由于用户一天内一条短信都收不到,容易被察觉。现在改进后的木马程序,就只拦截发自银行的短信验证码。

一份报告显示,此类诈骗金额八成在万元以上,1万~5万元占比53.49%。

产业链:分工齐全 各有赚头

在这次行动中,广州警方将利用“伪基站”进行诈骗的较完整的产业链条一并打掉。该团伙整个作案链条清晰,按照分工,分成注册伪装域名、制作钓鱼网站、制售木马病毒、发送诈骗短信、套取银行信息、盗取存款洗钱六个环节,还有专门负责洗钱的、开车的人员,产业分工齐全,各有赚头。

1、注册伪装域名。嫌疑人叶某在网上注册多个仿冒“10086”的虚假域名,并将部分域名出售给团伙头目林某和肖某等人。据透露,购买一个仿冒域名600元,而原域名持有者几十元就拿到。

2、制作钓鱼网站。林某和肖某委托席某搭建并维护仿冒移动官网的钓鱼网站。

3、制售木马病毒。林某和肖某向霍某购买用于实施诈骗的木马,再转交给网站管理员席某仿冒中国移动官网10086的钓鱼网站。该病毒的作用是控制中毒用户手机,截取转发特定的短信。

4、发送诈骗短信。中山和广州的嫌疑人携“伪基站”设备,在广州人口密集的地带流窜,发送“10086”移动积分兑换话费或套现的短信。据透露,团伙专门雇人在车上通过伪基站设备群发短信,每人一周支付三四千元。

5、套取银行信息。被钓鱼的用户收到诈骗短信后,受诱骗点击相关链接,手机就被种植了木马,事主在虚假网站上输入的个人银行卡“4大件”信息(银行卡号、身份证号、密码、手机号)即被骗龋

6、盗取存款洗钱。洗钱销赃人员利用事主个人信息,通过预植的木马程序截获事主手机的随机验证码并转发到指定的手机号码,可以到柜员机进行无卡转账或者网上消费,被转账的钱会通过POS进行多张银行卡快速分销。

案例:短信称积分兑换 登录输入信息银行卡被转账

2015年3月25日11时许,广州市民高先生的手机收到一条涉及“10086”发来的积分兑换短信。

高先生随即用手机登录短信上的链接网址www.10086phk.com,并按照手机的提示信息输入与银行卡捆绑的手机号码、提现密码。

提交后,高先生的手机就收到工商银行以及建设银行发来的银行卡被消费支出的提醒短信,高先生的工商银行卡和建设银行卡一共被消费支付16900元人民币,高先生才发现被骗,随即报警。

专家建议:勿贪便宜点陌生网址

专家认为,网络上个人身份证的贩卖、SIM卡实名制管理的薄弱、银行开卡身份验证的漏洞等都是导致电信诈骗频发的重要原因。

专家提醒,手机用户不要贪便宜随意点击陌生网址。其次,可以安装手机安全软件。